Ataques de correo que ponen en riesgo tu organización

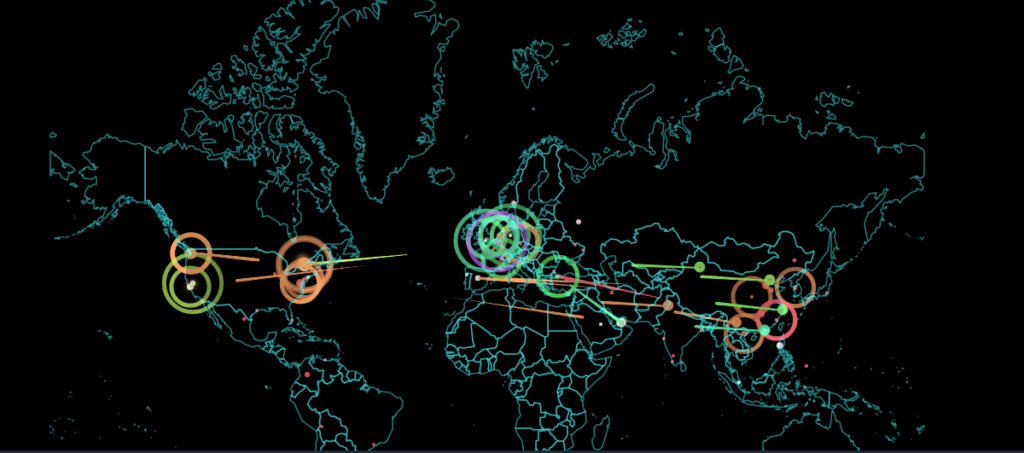

Los intentos de suplantación de identidad han existido durante milenios. Piense en un “primo” perdido hace mucho tiempo que llega al lugar de los hechos para reclamar una gran herencia. O en un vendedor ambulante con credenciales médicas dudosas que convence a las víctimas de comprar sus remedios milagrosos. Pero el correo electrónico, las redes sociales y, más recientemente, la inteligencia artificial (IA) han facilitado más que nunca que cualquiera se haga pasar por alguien con autoridad. Los deepfakes han subido la apuesta considerablemente, permitiendo a actores maliciosos imitar la imagen, la voz y la personalidad de las personas a través de medios digitales. Según el FBI, los ataques de compromiso de correo electrónico empresarial (BEC) costaron a organizaciones estadounidenses 55 000 millones de dólares en un período de diez años, de octubre de 2013 a diciembre de 2023. Y el riesgo no hace más que aumentar.

¿ Cuáles son los principales tipos de ataques de compromiso de correo electrónico empresarial ?

Los ataques de vulneración de correo electrónico empresarial actuales utilizan una variedad de técnicas de suplantación de identidad para engañar a los empleados para que tomen medidas urgentes que podrían pagar una factura fraudulenta, proporcionar acceso no autorizado a información confidencial o incluso comprar tarjetas de regalo o equipos para un tercero.

Comprender cómo se perpetúan estos ataques y quiénes son los objetivos puede ayudar a su organización a capacitar a los empleados y detener las amenazas BEC antes de que alguien cometa lo que podría ser un error muy costoso.

Analicemos los siete tipos de ataques de vulneración del correo electrónico empresarial.

Fraude del director ejecutivo

Una de las formas más comunes de vulneración de correo electrónico empresarial son las estafas con taUno de los ataques más comunes de vulneración de correo electrónico empresarial se produce cuando un actor malicioso se hace pasar por el director ejecutivo, el director financiero u otro alto ejecutivo mediante una cuenta de correo electrónico falsificada o comprometida . El impostor suele solicitar a un empleado del departamento de RR. HH. que proporcione información confidencial o instruye a alguien del departamento de finanzas para que inicie una transferencia bancaria aparentemente legítima . Esto es eficaz porque aprovecha las jerarquías establecidas y el respeto de las personas por la autoridad. El actor de la amenaza, haciéndose pasar por el director ejecutivo en este caso, le pide a la persona que mantenga en secreto la información que compartió o transfirió dinero. Esto le da al perpetrador más tiempo hasta que se descubra su engaño, lo que aumenta las probabilidades de que el dinero de su organización se pierda definitivamente y la transferencia bancaria ya no pueda detenerse. Tarjetas de regalo . Alguien, haciéndose pasar por el director ejecutivo u otro alto ejecutivo, envía una solicitud a un empleado para que compre tarjetas de regalo para un sorteo, un programa de reembolsos u otro concurso. "Solo envíe un informe de gastos y le reembolsaremos", dice el mensaje. Pero para cuando el mensaje pasa por los canales adecuados y se marca para su revisión, las tarjetas de regalo ya se han cobrado y el dinero se ha perdido para siempre. Estos atacantes confían en que la gente no pueda negarse a su jefe, y funciona.

Compromiso de cuenta

Los atacantes también pueden usar cuentas de correo electrónico comprometidas para propagar ataques adicionales de vulneración de correo electrónico empresarial a otros usuarios desprevenidos , como una solicitud entre dos contables . También pueden propagar malware, ransomware y otro contenido malicioso a través de este canal legítimo .

Suplantación de identidad del proveedor

Los atacantes a menudo se hacen pasar por un proveedor o socio con el que trabaja su organización y envían facturas falsas que parecen reales y pueden contener información privilegiada que solo usted y su proveedor conocerían. La solicitud a menudo no es nueva , no es sospechosa y puede ser una solicitud regular basada en un cronograma establecido, lo que hace que sea extremadamente difícil de detectar y detener. Podría ser la misma cantidad que siempre paga, pero esta vez solicitan que vaya a una nueva cuenta comercial, una que está controlada secretamente por ciberdelincuentes. Tener un canal de comunicación secundario ( un teléfono o una aplicación de mensajería, por ejemplo) o un código de acceso secreto le permite confirmar solicitudes si algo huele mal , pero muchos usuarios dependen únicamente del correo electrónico para hacer negocios con un proveedor o socio. En caso de duda, levante el teléfono y llame a su contacto según un número de teléfono que ya tenga para ellos.

Suplantación de identidad de abogado

Los atacantes que se hacen pasar por abogados se aprovechan del miedo innato de las personas a las repercusiones legales. En serio, ¿cuándo fue la última vez que un abogado te contactó inesperadamente con buenas noticias? La solicitud de confidencialidad del suplantador también ayuda, ya que a menudo impide que la víctima comparta sus comunicaciones con nadie más, incluidos compañeros de trabajo que podrían saber que la situación parece inusual . La gente suele reaccionar de forma alarmante cuando alguien que dice ser abogado hace una solicitud.

Desvío de nómina

El correo electrónico empresarial comprometido también puede robar su nómina . Los ataques de desvío de nómina suplantan la cuenta de correo electrónico de un empleado y solicitan formalmente al departamento de cuentas por pagar que cambie los datos de depósito directo. Las nuevas cuentas pertenecen a los estafadores y, para cuando el empleado se da cuenta de la falta del cheque, es probable que el dinero ya no esté. Imagine lo rentable que es este tipo de ataque a gran escala.

Robo de datos

El dinero no es el único objetivo de los ataques de correo electrónico empresarial. Los suplantadores de identidad también solicitan datos confidenciales que pueden usar para crear tarjetas de crédito fraudulentas, cuentas bancarias y otras estafas de identidad personal . Los empleados de recursos humanos son un objetivo especialmente atractivo , ya que tienen acceso a una gran cantidad de información personal de los empleados al alcance de la mano , desde información bancaria hasta direcciones y números de la seguridad social.

Estafa de tarjetas de regalo

Una de las formas más comunes de vulneración de correo electrónico empresarial son las estafas con tarjetas de regalo . Alguien, haciéndose pasar por el director ejecutivo u otro alto ejecutivo, envía una solicitud a un empleado para que compre tarjetas de regalo para un sorteo, un programa de reembolsos u otro concurso. "Solo envíe un informe de gastos y le reembolsaremos", dice el mensaje. Pero para cuando el mensaje pasa por los canales adecuados y se marca para su revisión, las tarjetas de regalo ya se han cobrado y el dinero se ha perdido para siempre. Estos atacantes confían en que la gente no pueda negarse a su jefe, y funciona.

Aprenda a detectar y detener los ataques BEC

La tecnología facilita más que nunca la suplantación de identidad, especialmente de figuras de autoridad como el director ejecutivo o un superior directo. Es probable que las personas acepten lo que dicen al pie de la letra en lugar de arriesgarse a decepcionarlas. Por eso es crucial compartir este tipo de información con los colegas. Obtenga más información sobre cómo proteger su organización de estos ataques de correo electrónico empresarial con el seminario web de Bitdefender " Ataque por todos lados: Ciberfraude dirigido a las organizaciones" . Y manténgase al día sobre las ciberamenazas actuales suscribiéndose al nuevo podcast de Bitdefender, "CIBERCRIMEN: Desde la primera línea" .

Desde tu Ordenador/PC

- El canal de Bitdefender MSP en Telegram es accesible via Web a través de este link.

- Guarda en favoritos la URL para las próximas visitas que hagas. Habilita la notificación automática para saber los nuevas aportaciones en el canal ACRONIS.

Te ayudamos con cualquier cuestión que desees conocer, no dudes en llamarnos al +34 91 633 75 07